Usuarios¶

Propósito: Gestionar cuentas de usuario, permisos y visibilidad de receptores.

1. Cuándo usarlo¶

- Al añadir o eliminar operadores.

- Al actualizar permisos o visibilidad de receptores por motivos de seguridad.

2. Secciones y por qué importan¶

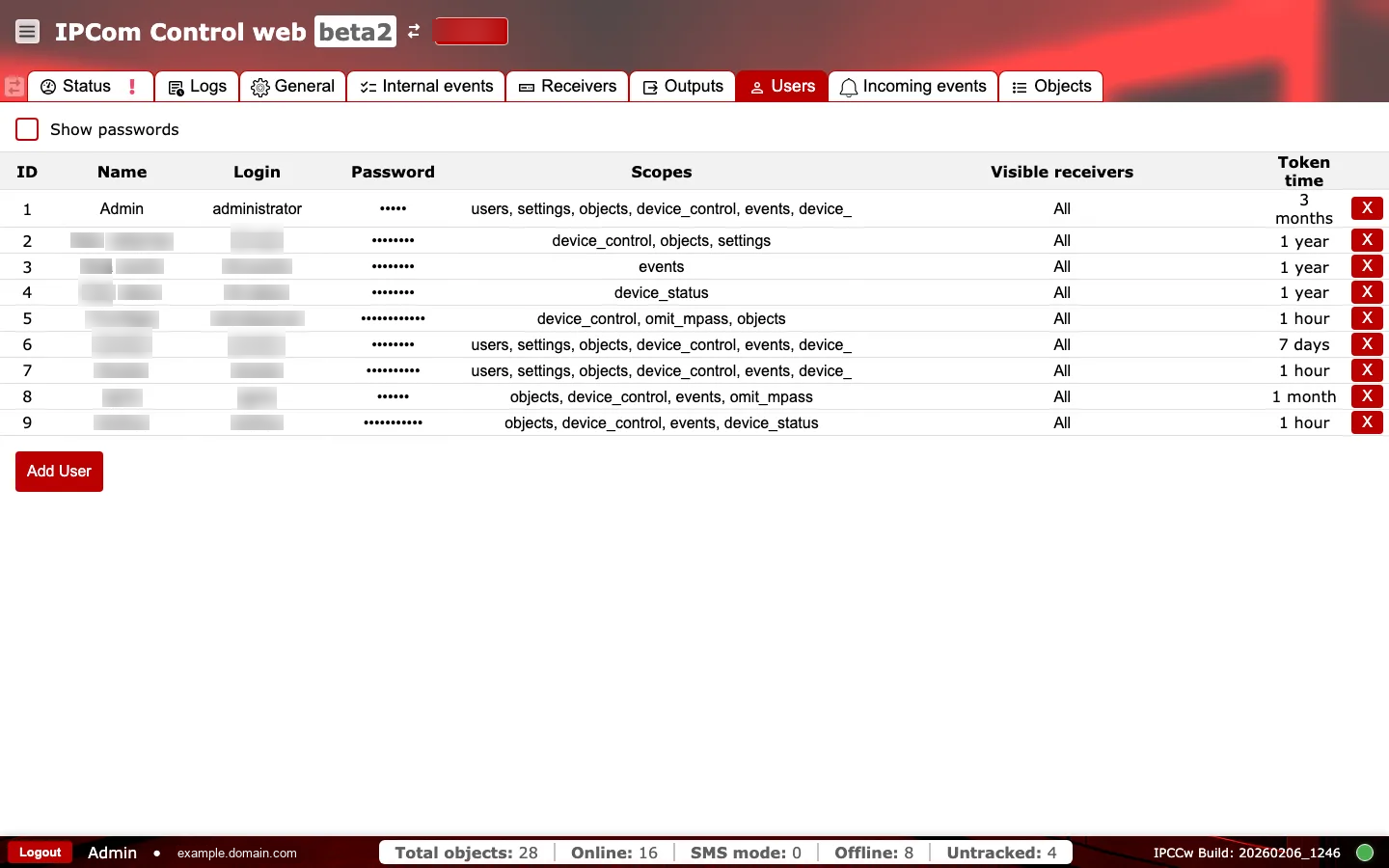

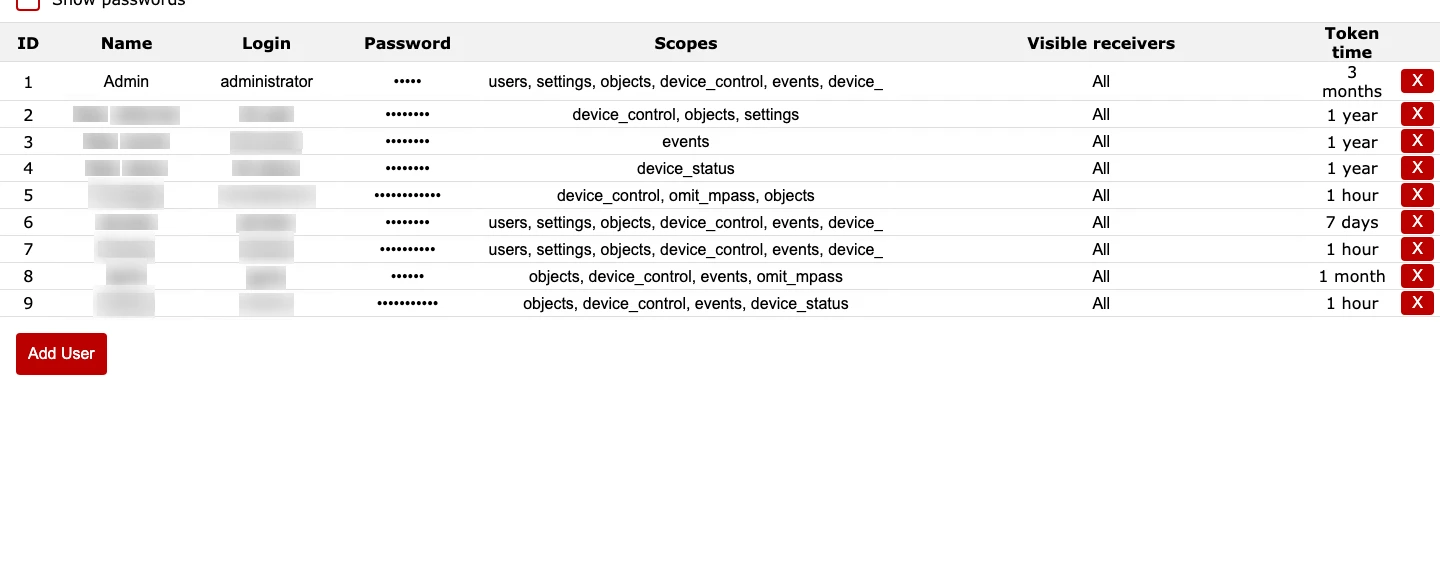

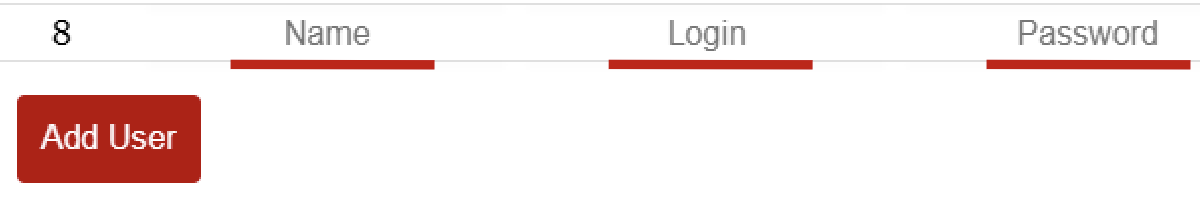

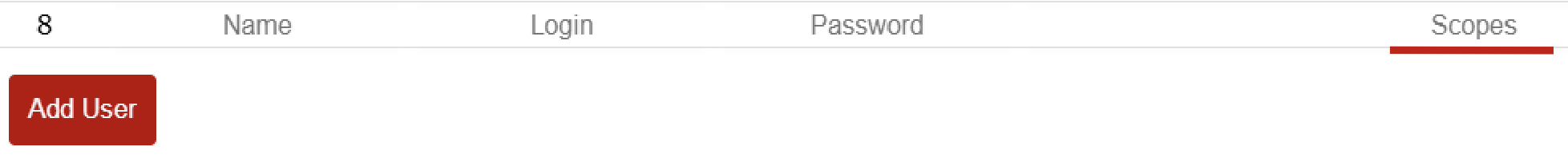

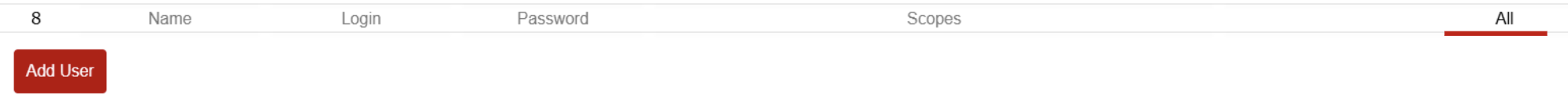

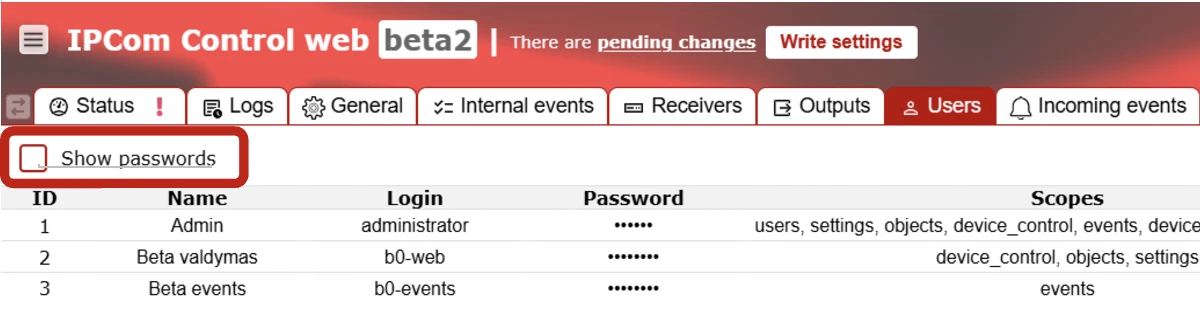

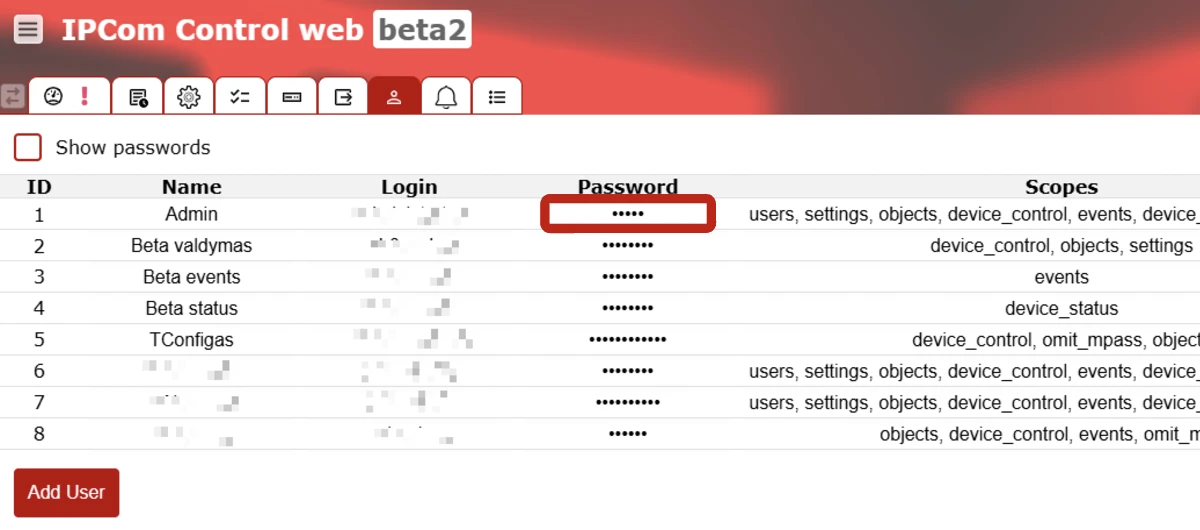

2.1 Tabla de usuarios¶

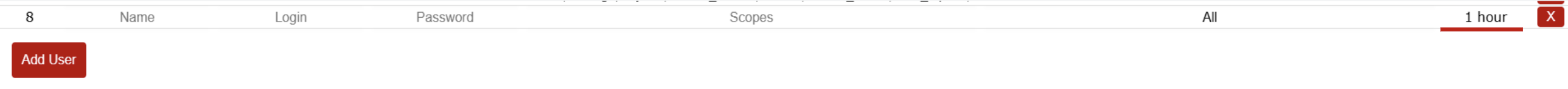

Cada fila representa una cuenta de usuario.

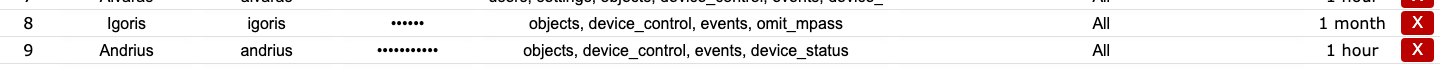

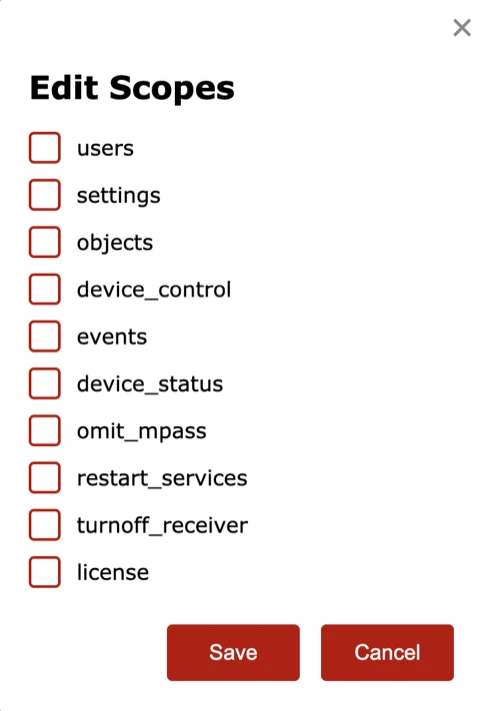

ID,Name,Login: campos de identidad utilizados en auditorías y en el inicio de sesión.Password: oculto por defecto.Scopes: permisos concedidos al usuario (por ejemplo, configuración, eventos, objetos). Limite los permisos para reducir el riesgo.Visible receivers: instancias de receptor a las que el usuario puede acceder.Token time: periodo de validez del token, que afecta a la duración de la sesión y a la postura de seguridad.

2.2 Añadir usuario y eliminación¶

Use Add User para crear una nueva cuenta. La acción roja X elimina un usuario y debe usarse con aprobación explícita.

2.3 Comprobaciones y acciones operativas¶

Use dos pasadas rápidas al cambiar cuentas: primero supervise señales activas de riesgo y luego confirme la alineación con la política antes de entregar el acceso.

Supervise esto en tiempo de ejecución:

- Ampliación de permisos para cuentas existentes. Señal de alerta: los usuarios obtienen privilegios de configuración/control fuera de su rol.

Token timedemasiado largo en cuentas privilegiadas. Señal de alerta: sesiones elevadas persistentes.- Eliminaciones de usuarios durante ventanas de respuesta activa. Señal de alerta: pérdida repentina de acceso para operadores de guardia.

Confirme antes del uso en producción:

- Los permisos permitidos son solo

users,settings,objects,device_control,events,omit_mpass,restart_services,turnoff_receiver,license. token_timeestá en el rango1..5,256,000minutos.ides único y mayor que0;loginypasswordno están vacíos.- Si

visible_receivers.all = false, la lista personalizada de receptores no está vacía. - El inicio de sesión de la nueva cuenta y el comportamiento esperado de los permisos se verifican antes de entregar credenciales.

- El número de usuarios se mantiene dentro del límite de la licencia.

3. Procedimientos comunes¶

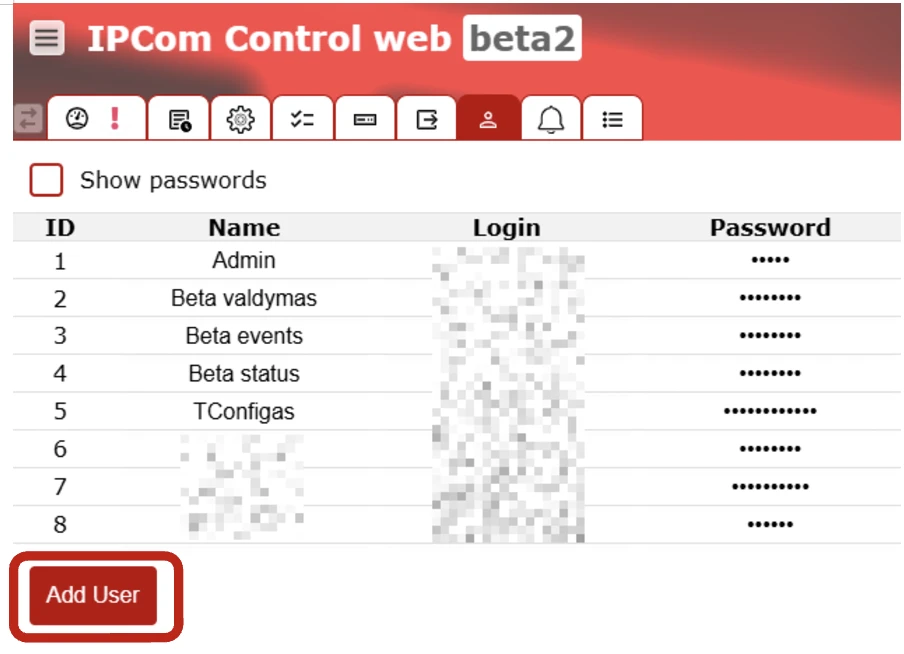

3.1 Crear un nuevo usuario¶

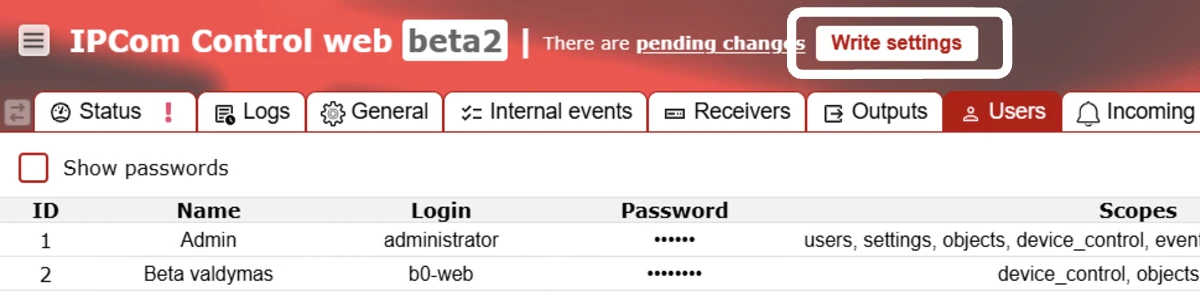

- Abra la pestaña

Usuariosy seleccioneAdd User.

- Rellene los campos de identidad de la cuenta (

Name,Login, contraseña).

- Asigne los

Scopesmínimos necesarios para el rol.

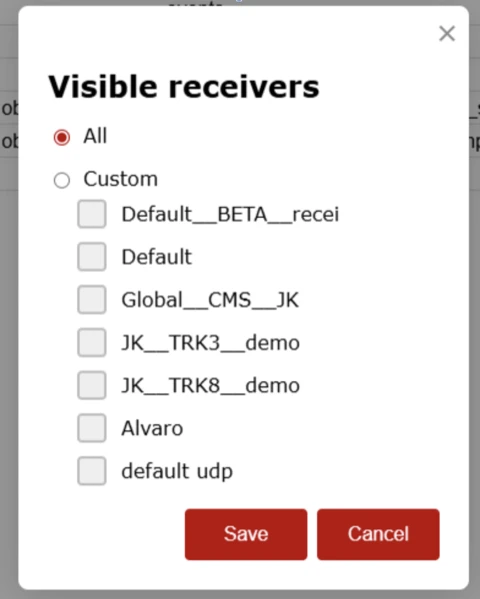

- Configure

Visible receiverssolo para las instancias necesarias.

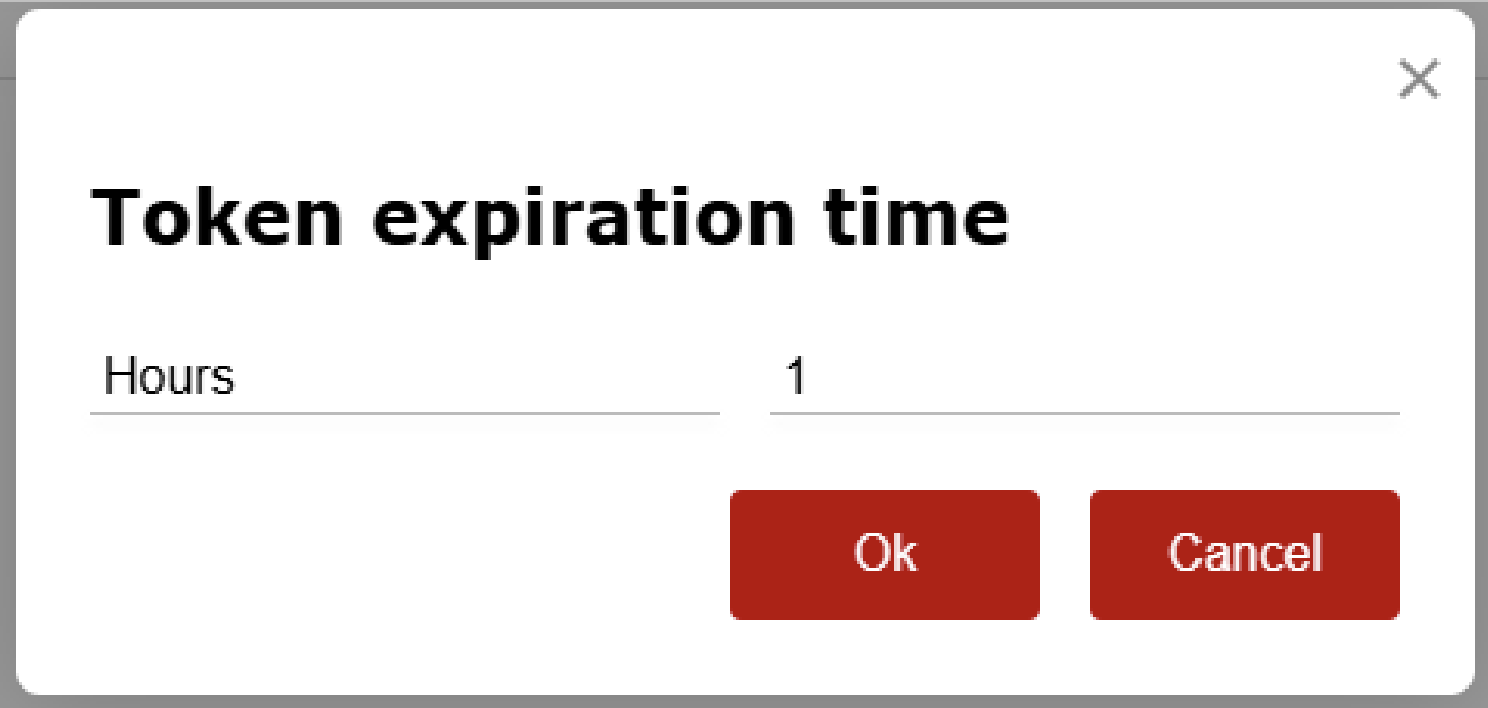

- Configure

Token timesegún la política de seguridad.

- Guarde la configuración y valide el inicio de sesión con la nueva cuenta.

3.2 Cambiar la contraseña de un usuario¶

- Localice la cuenta objetivo en la tabla

Usuarios. - Habilite la visibilidad de la contraseña solo si es necesario para una verificación controlada.

- Actualice la contraseña de la cuenta y guarde.

- Confirme que el usuario puede autenticarse con la nueva contraseña.

- Desactive la visibilidad de la contraseña después de la verificación.

4. Lista de endurecimiento¶

- Mantenga

administratorsolo para uso de emergencia; utilice cuentas nominativas para el trabajo diario. - Asigne

Scopesde privilegio mínimo por rol (supervisión, operaciones, administrador de integración). - Restrinja

Visible receiverspara que los usuarios solo vean las instancias necesarias. - Configure un

Token timemás corto para usuarios con privilegios altos y rote las credenciales con regularidad. - Elimine cuentas obsoletas y verifique propietario/rol a intervalos programados.